bezpečnost Informací je důvodem k obavám pro všechny organizace, včetně těch, které zadávají klíčové obchodní provoz dodavatelé třetích stran (např., SaaS, cloud-computing poskytovatelé). Oprávněně, protože nesprávná data—zejména poskytovatelé zabezpečení aplikací a sítí-mohou podniky nechat zranitelné vůči útokům, jako je krádež dat, vydírání a instalace malwaru.,

SOC 2 je auditní postup, který zajišťuje, že vaši poskytovatelé služeb bezpečně spravují vaše data, aby chránili zájmy vaší organizace a soukromí jejích klientů. Pro podniky s vědomím bezpečnosti je soulad SOC 2 minimálním požadavkem při zvažování poskytovatele SaaS.

Co je SOC 2

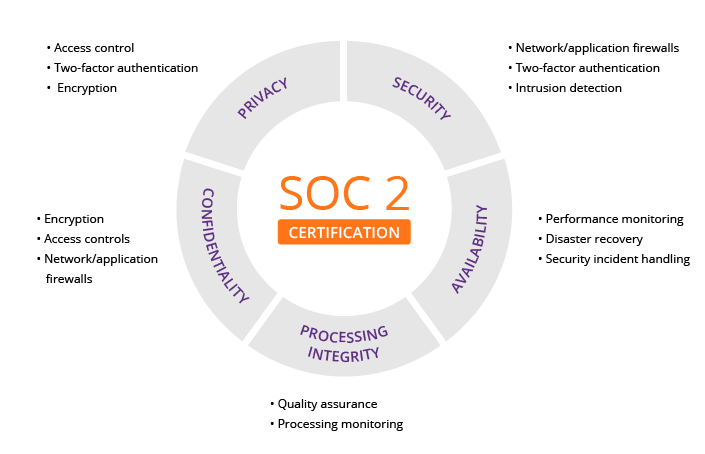

Vyvinut Americký Institut certifikovaných Účetních (AICPA), SOC 2 definuje kritéria pro správu zákaznických dat, založený na pěti „důvěryhodných služeb principy“—bezpečnost, dostupnost, zpracování, integritu, důvěrnost a soukromí.,

Na rozdíl od PCI DSS, který má velmi přísné požadavky, jsou zprávy SOC 2 pro každou organizaci jedinečné. V souladu se specifickými obchodními postupy každý navrhuje své vlastní kontroly, aby vyhověl jednomu nebo více zásadám důvěry.

tyto interní zprávy vám poskytují (spolu s regulátory,obchodními partnery, dodavateli atd.) s důležitými informacemi o tom, jak váš poskytovatel služeb spravuje data.,

existují dva typy SOC reportů:

- typ I popisuje systémy dodavatele a zda je jejich návrh vhodný pro splnění příslušných zásad důvěry.

- typ II podrobně popisuje provozní účinnost těchto systémů.certifikace

SOC 2

SOC 2 vydává externí auditoři. Posuzují, do jaké míry dodavatel splňuje jednu nebo více z pěti zásad důvěry založených na zavedených systémech a procesech.

principy důvěry jsou rozděleny takto:

1., Bezpečnost

princip zabezpečení se týká ochrany systémových prostředků proti neoprávněnému přístupu. Kontroly přístupu pomáhají předcházet možnému zneužití systému, krádeži nebo neoprávněnému odstranění dat, zneužití softwaru a nesprávné změně nebo zveřejnění informací.

bezpečnostní nástroje, jako jsou sítě a webové aplikační firewally (WAFs), dva factor autentizace a detekce narušení jsou užitečné při prevenci narušení bezpečnosti, které mohou vést k neoprávněnému přístupu k systémům a datům.

2., Dostupnost

zásada dostupnosti se týká dostupnosti systému, produktů nebo služeb, jak je stanoveno smlouvou nebo smlouvou o úrovni služeb (SLA). Jako taková je minimální přijatelná úroveň výkonu pro dostupnost systému stanovena oběma stranami.

tento princip neřeší funkčnost a použitelnost systému,ale zahrnuje kritéria související s bezpečností, která mohou ovlivnit dostupnost. Monitorování výkonu a dostupnosti sítě, selhání webu a manipulace s bezpečnostními incidenty jsou v této souvislosti kritické.

3., Integrita zpracování

princip integrity zpracování řeší, zda systém dosáhne svého účelu (tj. dodává správná data za správnou cenu ve správný čas). Proto musí být zpracování údajů úplné, platné, přesné, včasné a autorizované.

integrita zpracování však nutně neznamená integritu dat. Pokud data obsahují chyby před vstupem do systému, jejich detekce obvykle není odpovědností zpracovatelského subjektu., Monitorování zpracování dat spolu s postupy zajišťování kvality může pomoci zajistit integritu zpracování.

4. Důvěrnost

údaje jsou považovány za důvěrné, pokud je jejich přístup a zveřejnění omezeno na určitý soubor osob nebo organizací. Příklady mohou zahrnovat údaje určené pouze pro zaměstnance společnosti, jakož i obchodní plány, duševní vlastnictví, interní ceníky a další typy citlivých finančních informací.

šifrování je důležitou kontrolou ochrany důvěrnosti během přenosu., Síťové a aplikační brány firewall spolu s přísnými kontrolami přístupu lze použít k ochraně informací zpracovávaných nebo uložených v počítačových systémech.

5. Soukromí

soukromí zásada se týká systému shromažďování, používání, uchovávání, zveřejňování a likvidaci osobních údajů v souladu s organizací, oznámení o ochraně osobních údajů, jakož i s kritérii uvedenými v AICPA je obecně uznávané zásady ochrany osobních údajů (GAPP).

osobní identifikační údaje (PII) se týkají údajů, které mohou rozlišit jednotlivce (např. jméno, adresu, číslo sociálního zabezpečení)., Některé osobní údaje týkající se zdraví, rasy, sexuality a náboženství jsou také považovány za citlivé a obecně vyžadují zvláštní úroveň ochrany. Musí být zavedeny ovládací prvky, které chrání všechny PII před neoprávněným přístupem.

podívejte se, jak vám ochrana dat Imperva může pomoci s dodržováním SOC 2.

důležitost shody SOC 2

zatímco soulad SOC 2 není požadavkem pro dodavatele SaaS a cloud computingu, jeho role při zabezpečení vašich dat nemůže být nadhodnocena.,

Imperva prochází pravidelnými audity, aby bylo zajištěno splnění požadavků každého z pěti principů důvěry a abychom zůstali v souladu se SOC 2. Souladu se vztahuje na všechny služby, které poskytujeme, včetně webové aplikace, bezpečnost, ochrana DDoS, doručování obsahu prostřednictvím naší CDN, vyrovnávání zatížení a Útok Analytics.